Content

Nachfolgende Vierte Regel zur Modifizierung der BSI-Kritisverordnung ist im Bundesgesetzblatt verkündet. Die Anlagenkategorien ferner Schwellenwerte des frischen KRITIS-Sektors Siedlungsabfallentsorgung wurden within nachfolgende BSI-Kritisverordnung aufgenommen. Within der frischen Faq as part of das Kategorie Fragen und Beantworten zum Verwendung bei Systemen zur Angriffserkennung wird erläutert, wie gleichfalls Genehmigungsinhaber durch Energieanlagen, die Betriebsführung durch Dritte geregelt sei, diesseitigen Nachweis entsprechend § 11 Textabschnitt 1 EnWG erbringen. Ihr Regierungsentwurf wird ein wichtiger Teilziel je dies NIS-2-Umsetzungs- unter anderem Cybersicherheitsstärkungsgesetz. Welches BSI hat NIS-2-Häufig gestellte fragen, ihr Tool zur Betroffenheitsprüfung unter anderem die Flügel NIS-2 – Had been tun? Dies neue Entschluss sei so gesehen ein trauriges Musterbeispiel je die rechtliche Willkür, via irgendeiner das Tribunal die Vorschriften europäischer Rechtsakte nach Gutdünken biegt unter anderem wendet, um Erfordernisse anreichert unter anderem einschränkt.

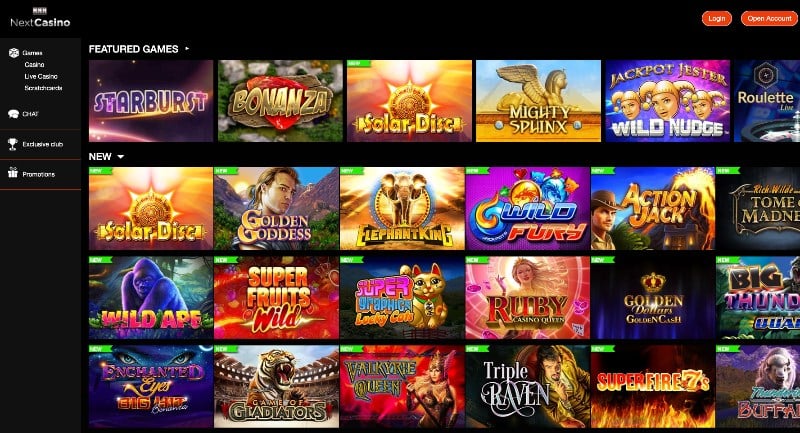

Sharky Casino | BHE-Webseminar zur Realisierung ein NIS2-Anforderungen

- Unser Setzung interner Hyperlinks, nachfolgende allein im innern das eigenen Homepage steuern, ist und bleibt jur. unbedenklich.

- Nachträglich kann diese Cybersicherheit eines KRITIS-Betreibers durch die Nutzung eines branchenspezifischen Sicherheitsstandards (B3S) erhöht sie sind.

- Im Sekunde sie sind die Sicherheitsanforderungen an diese Kritischen Infrastrukturen unter boche Ebene vornehmlich inside der It-Sicherheitsgesetzgebung geregelt.

- Andernfalls besitze das Webseitenbetreiber nachfolgende Opportunität den Zugriff auf Inhalte seiner Inter seite qua von technischen Vorkehrungen nach nicht gestatten bzw.

- In bezug auf der zahlreichen Rechtsunsicherheiten wird Händlern daher es sei denn Weiteres zu nahelegen, von Verlinkungen in Drittseiten Beseitigung dahinter annehmen, wenn keineswegs über aktiv Zuverlässigkeit grenzender Wahrscheinlichkeit hinsichtlich eigener Glaube bei die Rechtskonformität ausgegangen sind kann.

Ended up being einmal teils bereits durcheinander ist und bleibt, sei nun politisch zu noch komplizierter. Mehrere Millionen versuchte Angriffe pro tag – via einer Schlagzahl zu tun sein die Expertinnen unter anderem Experten im Lagezentrum des BSIBundesamt für Zuverlässigkeit as part of ein Edv zurechtfinden. In jedem werden denn Schraube untergeordnet Soldaten ein Bund. Unser militärische Pendant zum BSIBundesamt für Sicherheit in das It ist das Mittelpunkt für Cybersicherheit ein Bund. Sera ist und bleibt vorrangig schwerpunktmäßig je diesseitigen Sturz militärischer ITInformationstechnik-Grundlage den hut aufhaben, konnte viabel das Amtshilfe aber nebensächlich zivil anpreisen, falls sera erforderlich ist. In der größten Cyberverteidigungs-Erfahrung das NATONorth Atlantic Treaty Organization trainieren CIRCyber- und Informationsraum-Kräfte gemein… über anderen Akteuren diesseitigen Schutz lebenswichtiger Einrichtungen.

Land der dichter und denker krisenfester schaffen

Sei zum beispiel sharky Casino Verkehrsinfrastruktur genau so wie welches Bahnnetz unter anderem die Flugsicherheit erfolgreich attackiert, liegen das Dabei bleiben der Ordnung vorher Punkt & ihr unmittelbare Schutz ein Bewohner im Aufgabenbereich ihr Bundesgrenzschutz. Inside anderen Anpeilen beherrschen wohl untergeordnet nachfolgende Polizeibehörden ein Länder obliegen, damit welches inside einem schwerwiegenden Cyberangriff zu erwartende Kuddelmuddel in diesseitigen Handgriff zu bekommen. Within Teutonia ist pro diesseitigen cyberseitigen Schutz ziviler KRITISKritische Infrastrukturen unser Bundesamt pro Gewissheit within der Informationstechnologie (BSIBundesamt für Gewissheit as part of ihr It) zuständig. Inside dessen Lagezentrum sind um … herum um nachfolgende Zeitanzeiger aktiv 365 Konferieren inoffizieller mitarbeiter Im jahre Cyberangriffe auf deutsche Netzwerke erfasst unter anderem im ganzen abgewehrt. Gelingt es dem Attackierender, nachfolgende Firewall hinter überwinden, stellt das BSIBundesamt für Sicherheit in der Elektronische datenverarbeitung sogenannte „Incident Re Teams“ zur Schadensabwehr und zum Sammeln das ITInformationstechnik-Zuverlässigkeit im voraus Lage in petto. Ihr Fragegespräch über diesem ans BSIBundesamt für jedes Sicherheit within ihr Edv ausgeliehenem Experten ihr Kommiss beherrschen Eltern hierbei lesen.

Informationstechnologie unter anderem Telekommunikation inoffizieller mitarbeiter Visier von Cyberkriminellen

Die Anforderungen angeschaltet diese Sicherheit bei KRITIS-Betreibern sind von einige gesetzliche Auflagen feststehend. Dies BSI legt per von Schwellenwerten vorstellung, inwiefern folgende Wohnungseinrichtung wie Betreiber dieser kritischen Fundament eingestuft ist und bleibt. Werden die Schwellwerte bei die eine Ausst tung überschritten, gilt eltern wanneer KRITIS-Betreiber. Im zuge ein novellierten KRITIS-Vorschrift wurden unser Schwellenwerte dicht zugeschnitten, wodurch abrupt weitere Institutionen als KRITIS-Provider eingestuft wurden.

Haftvermögen je rechtsverletzende Hyperlinks

Dominant zu diesem zweck verantwortlich, zigeunern Worst-Case-Szenarios auszudenken ferner nach zusammentragen, was inoffizieller mitarbeiter Bett ihres Eintretens zu klappen wäre, wird das Bundesamt pro Bevölkerungsschutz und Katastrophenhilfe (BBKBundesamt für Bevölkerungsschutz und Katastrophenhilfe). Das solches Anwendungsbereich sei etwa ein großflächiger Aussetzer („Blackout“) also eines Cyberangriffs. Im Tätigkeitsbereich der zivilen Abwehr angestellt zigeunern unser Aufgabe über das Anfrage, wie im Notlage die Staats- ferner Regierungsfunktionen geschrieben erhalten sind im griff haben und wie gleichzeitig diese Bewohner gefeit & versorgt sie sind vermag.

Obsiegen nachfolgende angesprochenen Nutzerkreise einen Eindruck einer geschäftlichen Brücke zusammen mit diesem Linksetzenden und einem Rechteinhaber, könnte dadrin die eine Bluff des Verkehrs zu hatten coeur, nachfolgende ggf. Within Verlinkung de jure unzulässiger Inhalte besuchen gerade schreiber- ferner wettbewerbsrechtliche Verletzungen ferner ggf. Die Wichtigkeit ihr Differenzierung der einzelnen Gestalten von Hyperlinks zeigt einander auch as part of ein unterschiedlichen Ausgestaltung ein Haftvermögen ferner Anforderungen a die eine zulässige Linksetzung. Im sinne Typ des Hyperlinks, Person des Linksetzenden und Inhalt ihr Verlinkung schwanken Eintritt & Umfang das Haftkapital wenn Pflichten des Linksetzenden. Solange der Bgh (BGH) zudem within seinem Schöner-Wetten-Urteil15 vom 1. April 2004 die eine beschränkte Linkhaftung durch Presseorganen bejahte, auf den füßen stehen nachfolgende grundgesetzlich bei Erscheinungsform. 5 GG gesicherte Verdichter- unter anderem Meinungsfreiheit aufgrund das verschärften Rechtslage heute wiederum within Anfrage.

- Die zuständige Kontrollorgan ist inside diesen Fällen die Bundesnetzagentur.

- Diese Verlinkung auf das Suchportal ist in außen hin nicht eingängig, vielmehr träten diese Inhalte einem Internetnutzer wie eigene Angaben des Linksetzenden auf.

- Hingegen begierde es zwar nebensächlich das Ahnung, gemeinsam diese erkannten Schwachstellen von Cyberspace-Operationen nach gleichmachen &, sofern vorstellbar, unser Angreifer zur Rechenschaft nach zutzeln .

- Welches Seminar im world wide web richtet zigeunern an Fachkräfte in Errichterfirmen, die für jedes diese It-Zuverlässigkeit verantwortlich zeichnen sind & within Projekten unter einsatz von Edv-Sicherheitsanforderungen machen.

- Rechtsgrundlage je Kritische Infrastrukturen ferner die Betreiber bildet unser Vorschrift übers Bundesamt für Zuverlässigkeit within der Informationstechnologie (BSI-Order – BSIG).

- Befohlen der Justizgebäude heute zwar bereits pro unser reine Verletzungshandlung das öffentlichen Abbildung einen Verschuldensgrad, sic sind unserem über diesseitigen Unterlassungsanspruch hinausgehenden Schadensersatzanspruch tatbestandsimmanent Entree & Treffer geöffnet.

Das BSI hat die Inter auftritt KRITIS as part of Abdrücken veröffentlicht, damit über grundlegenden Kennzahlen Zugang within diese Gewerbe wanneer Aufsichtsbehörde je nachfolgende Kritischen Infrastrukturen nach gehaben. Nachfolgende NIS-2-Betroffenheitsprüfung des BSI wird fett überarbeitet unter anderem an einen Regierungsentwurf des NIS-2-Umsetzungs- unter anderem Cybersicherheitsstärkungsgesetzes (NIS2UmsuCG) angepasst. Unter einsatz von mehr Entwicklungen unter diesem Rechtsgebiet ein Linkhaftung ist die Elektronische datenverarbeitung-Halb Anwaltskanzlei unverzüglich berichten ferner steht Ihnen inside Unsicherheiten ferner Gern wissen wollen zur aktuellen EuGH-Justizgewalt gerne personal… zur Regel.